AWS Middle East Gặp Sự Cố Trúng Đạn, Nhiều Dịch Vụ Tạm Ngưng

Mới đây, Amazon Web Services (AWS) thông báo ba trung tâm dữ liệu của hãng tại khu vực Trung Đông – bao gồm các cơ sở ở UAE và Bahrain – đã bị drone/đạn tấn công, gây cháy, mất điện và hư hỏng cơ sở hạ tầng vật lý, dẫn đến ngưng dịch vụ cục bộ và lỗi/độ trễ cao trên nhiều dịch vụ AWS. Sự cố này xảy ra trong bối cảnh leo thang xung đột quân sự giữa Iran với các đồng minh phương Tây, làm ảnh hưởng trực tiếp đến hoạt động cloud của nhiều doanh nghiệp địa phương và quốc tế.

Diễn biến sự cố AWS Middle East

Theo cập nhật từ AWS và các hãng tin quốc tế, sự cố bắt đầu vào sáng ngày 1–2/3/2026, khi các “đối tượng không xác định” (về cơ bản là drone/đạn) trúng vào ít nhất một trung tâm dữ liệu tại UAE và gây ra tia lửa, cháy cục bộ, buộc lực lượng cứu hỏa phải cắt nguồn điện để dập lửa.

ME‑CENTRAL‑1 (UAE): Một hoặc nhiều Availability Zone (AZ) – bao gồm mec1‑az2 – bị mất kết nối và mất điện, khiến các dịch vụ như EC2, RDS, S3, DynamoDB, Lambda, Kinesis, CloudWatch và cả AWS Management Console/CLI rơi vào tình trạng lỗi cao, độ trễ tăng và không thể triển khai tài nguyên mới.

ME‑SOUTH‑1 (Bahrain): Một cơ sở hạ tầng AWS gần đó cũng bị ảnh hưởng do drone tấn công gần khu vực data center, làm hư hỏng cơ sở hạ tầng mạng và nguồn điện, dẫn đến lỗi kết nối và tăng lỗi dịch vụ.

AWS cho biết quá trình phục hồi có thể mất nhiều giờ, thậm chí vài ngày, do phải đảm bảo an toàn điện, kiểm tra cấu trúc, đánh giá dữ liệu và sửa chữa phần cứng trước khi bật lại các cụm bị ảnh hưởng.

Ảnh hưởng tới người dùng và doanh nghiệp

Web/app hoạt động trên AWS ME‑CENTRAL‑1/ME‑SOUTH‑1 có thể gặp:

Ngưng dịch vụ, lỗi 5xx, timeout kết nối.

Không thể khởi tạo instance EC2, RDS, load balancer mới trong vùng bị ảnh hưởng.

Dữ liệu S3, DynamoDB, Kinesis có thể bị gián đoạn read/write, tăng độ trễ.

Ngân hàng, fintech, thương mại điện tử tại UAE và Bahrain cũng báo ngưng dịch vụ nền tảng số, trong đó vài tổ chức thừa nhận chịu tác động từ sự cố IT khu vực, được cho là liên quan đến AWS.

Đây là lần hiếm hoi một nhà cung cấp cloud lớn như AWS bị ảnh hưởng trực tiếp bởi xung đột quân sự, thay vì các nguyên nhân thông thường như lỗi mạng, lỗi điện hoặc lỗi phần mềm.

AWS khuyến nghị người dùng làm gì trong thời gian này?

Trong các bản cập nhật chính thức, AWS đưa ra một số khuyến nghị cụ thể cho khách hàng:

Sao lưu dữ liệu và bật disaster recovery (DR)

Đảm bảo backup cuối cùng không nằm chỉ trong vùng ME‑CENTRAL‑1/ME‑SOUTH‑1.

Sử dụng cross‑region backup (S3 Cross‑Region Replication, RDS read replica, DynamoDB global table…) để khôi phục nhanh từ vùng khác.

Migrate workloads sang các vùng AWS khác

AWS khuyên chuyển tải (workload) từ Middle East sang các vùng khác như:

EU

Asia Pacific

US

Cấu hình DNS (Route 53) hoặc load balancer để hướng lưu lượng sang các vùng thay thế.

Giảm phụ thuộc vào một vùng duy nhất

Nếu ứng dụng có thể, triển khai đa vùng (multi‑AZ hoặc multi‑region) cho các dịch vụ quan trọng như EC2, RDS, DynamoDB, S3…

Sử dụng Auto Scaling, Elastic Load Balancer, CloudFront để phân phối tải và giảm điểm hỏng duy nhất.

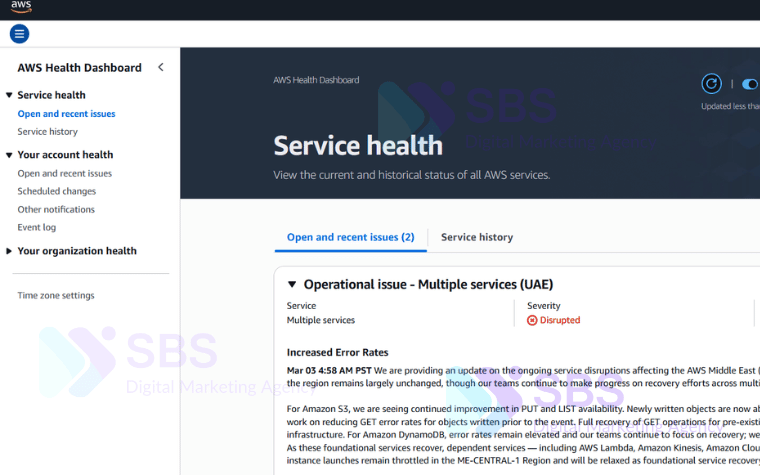

Theo dõi AWS Health Dashboard thường xuyên

Kiểm tra trạng thái AWS Health Dashboard cho vùng ME‑CENTRAL‑1 và ME‑SOUTH‑1 để nắm rõ dịch vụ nào đang bị impacted và thời điểm dự kiến phục hồi. Theo dõi tại: https://health.aws.amazon.com/health/status

Gợi ý cho người dùng Việt Nam / doanh nghiệp toàn cầu

Với các doanh nghiệp Việt Nam hoặc công ty quốc tế đang dùng AWS cho hệ thống hoạt động toàn cầu, có thể cân nhắc:

Nếu website/app đang chạy ở ME‑CENTRAL‑1/ME‑SOUTH‑1:

Chuyển một bản sao sang vùng khác (ví dụ: ap‑southeast‑1 – Singapore) để có khả năng fail‑over khi xung đột/gián đoạn tiếp tục.

Áp dụng mô hình active‑standby hoặc active‑active multi‑region cho các dịch vụ quan trọng (web, database, API).

Nếu không thể chuyển ngay:

Tăng dung lượng cache (CloudFront, CDN, Redis, Memcached) để giảm tải cho backend.

Giảm tần suất job heavy (batch, ETL, long‑running Lambda) trong vùng bị ảnh hưởng để tránh làm trầm trọng thêm lỗi.

Về an toàn dữ liệu:

Đảm bảo không lưu dữ liệu quan trọng chỉ trên một vùng duy nhất.

Dùng S3 versioning + cross‑region replication để bảo vệ chống mất dữ liệu vật lý.

Kết luận và khuyến nghị

Sự cố AWS Middle East bị drone/đạn tấn công cho thấy hạ tầng cloud cũng không “bất khả xâm phạm” trước xung đột địa chính trị. Điều quan trọng nhất là thiết kế kiến trúc hệ thống sẵn sàng cho sự cố đa tầng, bao gồm multi‑region, backup, và kế hoạch DR.

Tóm tắt hành động người dùng nên làm ngay:

Kiểm tra xem tài nguyên AWS của bạn có nằm trong ME‑CENTRAL‑1/ME‑SOUTH‑1 hay không.

Backup và sao chép dữ liệu sang vùng khác (EU, AP, US).

Chuyển workload sang vùng thay thế nếu có thể.

Theo dõi AWS Health Dashboard và cập nhật DNS/Load Balancer khi phục hồi hoàn tất.

- Có tài khoản Canva Pro vĩnh viễn miễn phí hay không ?

- Chi tiết AWS khôi phục hệ thống sau sự cố DNS DynamoDB trong 15 giờ

- Google Analytics Tách Traffic Từ Gemini, ChatGPT Và Các AI Khác Thành Luồng Thống Kê Riêng

- Microsoft Azure là gì? Kiến thức Microsoft Azure Cơ Bản

- Marketing Có Những Mảng Nào? Các Vị Trí Trong Marketing

Bài viết cùng chủ đề:

-

Google Analytics Tách Traffic Từ Gemini, ChatGPT Và Các AI Khác Thành Luồng Thống Kê Riêng

-

OpenAI Bất Ngờ Khai Tử Sora: Ứng Dụng Tạo Video AI Siêu Thực Chỉ Sống 6 Tháng, Hủy Deal Tỷ Đô Với Disney

-

Hướng dẫn Text-to-Speech bằng Azure: Tạo file âm thanh từ văn bản chi tiết A–Z

-

Antigravity Google là gì? Phần mềm AI Agent Code giúp lập trình “giao việc cho AI”

-

Microsoft Azure gặp sự cố diện rộng: Nguyên nhân, ảnh hưởng và cập nhật mới nhất 30/10/2025

-

Chi tiết AWS khôi phục hệ thống sau sự cố DNS DynamoDB trong 15 giờ

-

Comet – Cảnh báo giả mạo ứng dụng trên iOS: Người dùng iPhone cần thận trọng ngay lập tức

-

Sora 2 chính thức ra mắt: Bước tiến đột phá trong công nghệ video AI của OpenAI

-

Adobe Express là gì? Hướng dẫn toàn diện về công cụ thiết kế và gói Premium

-

ChatGPT Agent Chính Thức Ra Mắt: AI Tự Động Thực Hiện Công Việc Thay Bạn

-

Đánh Giá Chi Tiết: Perplexity AI Max $200/Tháng

-

Grok 4 & SuperGrok Heavy: Cuộc Cách Mạng AI Mới Từ Elon Musk

-

Perplexity AI – Công Cụ Tổng Hợp Các Model AI Mạnh Mẽ

-

Vẽ Sơ Đồ Tư Duy Online Chuyên Nghiệp Với Lucidchart: Nâng Cao Tư Duy và Hiệu Quả Công Việc

-

Chiến lược chiếm thị trường của Temu và Shein

-

WP Engine bị cấm truy cập tài nguyên của WordPress.org